Кража криптовалют: масштаб проблемы

История безопасности криптовалют продолжает меняться. Несмотря на рост потерь в цифровых активах, сама инфраструктура блокчейнов постепенно становится более защищенной. При этом источники рисков также трансформируются: угрозы могут возникать как из-за уязвимостей в программном обеспечении и протоколах, так и из-за компрометации ключей, устройств или учетных данных пользователей.

2025 год стал рекордным по количеству хакерских атак и инцидентов. Однако крупнейшие потери были вызваны не сбоями в блокчейнах, а операционными ошибками: компрометацией паролей и приватных ключей, зараженными устройствами, манипуляциями со стороны сотрудников и поддельными службами поддержки. Все чаще именно человеческие ошибки, а не недостатки технологии, становятся причиной краж. Одновременно меняется и фокус преступников. Если раньше основными целями были протоколы и инфраструктура, то теперь злоумышленники все чаще атакуют частных пользователей.

В 2026 году атаки на криптосервисы и отдельных пользователей продолжаются. Только в марте произошло около 20 крупных взломов на общую сумму $52 млн. Среди заметных инцидентов — атака на криптопротокол Resolv, в результате которой злоумышленники похитили $25,3 млн, а также кража почти $18,2 млн у клиента биржи Kraken, ставшего жертвой целенаправленной социальной инженерии. Одним из крупнейших инцидентов весны стал взлом DeFi-платформы Drift Protocol на базе Solana. 1 апреля злоумышленник вывел из протокола не менее $280 млн.

В статистику обычно попадают крупные взломы протоколов, бирж или кошельков, тогда как множество менее масштабных краж остается вне поля внимания. Ежедневно жертвами мошенников становятся пользователи с относительно небольшими суммами — от нескольких сотен до десятков тысяч долларов. Такие случаи редко получают огласку, но в совокупности формируют значительную долю потерь на крипторынке.

Самые распространенные способы кражи криптовалют

Фишинговые сайты и поддельные интерфейсы

Фишинговые сайты и поддельные интерфейсы остаются одним из самых распространенных способов кражи криптовалют. Мошенники создают копии популярных сервисов — бирж, DeFi-протоколов или кошельков — которые визуально почти не отличаются от оригинала. Пользователь попадает на такой сайт через рекламу, ссылки в социальных сетях, поисковую выдачу или сообщения в мессенджерах. После этого его просят подключить кошелек, ввести сид-фразу или подтвердить транзакцию. В результате злоумышленники получают доступ к средствам или право на их списание через смарт-контракт.

Иногда фишинговые страницы имитируют не весь сервис, а только отдельное окно — например, форму авторизации, страницу airdrop или интерфейс подключения кошелька. Пользователь может не заметить подмены, особенно если сайт выглядит идентично оригиналу.

Чтобы снизить риск, рекомендуется всегда проверять адрес сайта в браузере и пользоваться только сохраненными закладками, а не переходить по ссылкам из сообщений или рекламы. Также важно никогда не вводить сид-фразу на сторонних страницах и внимательно читать содержимое транзакций перед подтверждением в кошельке.

Вредоносные расширения и программы

Вредоносные расширения и программы — еще один распространенный способ кражи криптовалют. Злоумышленники распространяют поддельные браузерные расширения, кошельки или утилиты, которые внешне выглядят как легитимные инструменты. Иногда они маскируются под популярные сервисы или полезные приложения — например, инструменты для трейдинга, отслеживания цен или работы с DeFi.

После установки такое ПО может отслеживать действия пользователя, подменять адреса при копировании, перехватывать данные кошелька или запрашивать доступ к приватным ключам и сид-фразам. В некоторых случаях вредоносные программы получают доступ к системе и считывают информацию напрямую из памяти устройства или файлов.

Для снижения риска рекомендуется устанавливать расширения и программы только из официальных источников и проверять разработчика перед установкой. Также стоит избегать малоизвестных инструментов, регулярно обновлять систему и использовать отдельный браузер или устройство для работы с криптокошельками.

Компрометация сид-фраз и приватных ключей

Компрометация сид-фразы или приватного ключа — один из самых прямых способов потери криптовалюты. Эти данные дают полный контроль над кошельком, поэтому их получение злоумышленником фактически означает потерю доступа к средствам. Чаще всего утечки происходят из-за фишинговых сайтов, вредоносных программ, хранения ключей в облачных сервисах или отправки их через мессенджеры и электронную почту.

Иногда пользователи сами вводят сид-фразу на поддельных страницах "восстановления кошелька" или передают ее мошенникам, которые представляются сотрудниками службы поддержки. В других случаях ключи могут быть украдены с устройства, если оно заражено вредоносным ПО.

Храните сид-фразу и приватные ключи только офлайн — например, записанными на бумаге или на аппаратном носителе. Их нельзя вводить на сторонних сайтах, пересылать через интернет или хранить в заметках, облачных сервисах и скриншотах. Для дополнительной защиты рекомендуется использовать аппаратные кошельки и разделять хранение средств между несколькими адресами.

Социальная инженерия и мошенничество в соцсетях

Социальная инженерия — один из самых эффективных методов кражи криптовалют. В таких схемах злоумышленники не взламывают системы напрямую, а пытаются обманом получить доступ к средствам пользователя. Они могут выдавать себя за сотрудников бирж, представителей проектов, известных трейдеров или даже знакомых людей, чьи аккаунты были ранее скомпрометированы.

Часто мошенники связываются с жертвой через социальные сети, мессенджеры или комментарии под постами. Они предлагают "помощь" с переводом средств, участие в аирдропе, инвестиционную возможность или срочное решение проблемы с аккаунтом. В процессе общения пользователя могут попросить установить программу, перейти по ссылке, подключить кошелек или раскрыть конфиденциальные данные.

Важно помнить, что сотрудники криптопроектов и бирж никогда не запрашивают сид-фразы или приватные ключи. Любые предложения в личных сообщениях стоит проверять через официальные каналы. Также рекомендуется игнорировать "инвестиционные предложения" от незнакомых людей и не переходить по подозрительным ссылкам, даже если они пришли от знакомых аккаунтов.

Атака с подменой адреса

Атака с подменой адреса — еще одна распространенная схема мошенничества в криптовалютах. Злоумышленники создают адрес, который визуально очень похож на адрес, с которым ранее взаимодействовал пользователь. После этого они отправляют на кошелек жертвы микротранзакцию на небольшую сумму, иногда всего на несколько центов. Такая операция попадает в историю переводов.

Позже пользователь может скопировать адрес из списка последних транзакций, предполагая, что это тот же получатель, что и раньше. Если он не заметит подмену, средства будут отправлены на адрес мошенника. Подобные атаки особенно эффективны из-за того, что криптоадреса длинные и большинство людей проверяет только несколько первых и последних символов.

Не копируйте адреса из истории транзакций и всегда сверяйте полный адрес получателя. Для часто используемых переводов лучше сохранять проверенные адреса в адресной книге кошелька или использовать QR-коды и официальные источники.

Криптовалюта украдена: возможные действия

Если средства уже выведены с кошелька, отменить транзакцию в блокчейне невозможно. Однако это не означает, что никаких действий предпринимать не нужно. В ряде случаев часть активов удается заблокировать или отследить их дальнейшее движение. Ключевую роль играет скорость реакции и правильная фиксация информации об инциденте.

"Такие атаки не случаются внезапно — они готовятся. Злоумышленники знают, что делать дальше ещё до первого взлома. Именно поэтому промедление с реагированием — это не просто потеря времени, а уступка инициативы тому, кто уже держит её в руках." — Айс Доржинов, сооснователь Match Systems.

Первым шагом следует зафиксировать все данные о краже. Эта информация потребуется для анализа перемещения средств, обращения в поддержку сервисов и возможного расследования. Если есть вероятность, что похищенные средства будут выведены через централизованные биржи, имеет смысл обратиться в их службы поддержки. Некоторые платформы могут временно заморозить средства, если они поступили на известные адреса злоумышленников и если есть подтверждение кражи. Также можно уведомить сервисы блокчейн-аналитики или команды безопасности проектов, которые отслеживают подозрительные транзакции и взаимодействуют с криптоплатформами.

Поскольку большинство блокчейнов публичны, перемещение активов можно наблюдать в реальном времени с помощью блокчейн-обозревателей и аналитических инструментов. Специалисты анализируют цепочку транзакций, выявляют связанные адреса и пытаются определить точки, где средства могут быть конвертированы или выведены. В некоторых случаях удается установить связь с конкретными сервисами, что повышает вероятность блокировки средств.

Вернуть украденную криптовалюту удается далеко не всегда. Однако вероятность выше, если:

- средства были быстро обнаружены и зафиксированы;

- активы попали на централизованную биржу или регулируемую платформу;

- злоумышленники не успели провести сложную цепочку транзакций для сокрытия следов.

Даже если вернуть средства полностью не удается, иногда возможно заблокировать часть активов или отследить их дальнейшее движение. Именно поэтому после инцидента важно не игнорировать проблему и как можно быстрее предпринимать действия.

Наш опыт: расследование краж и возврат украденных средств

С развитием криптовалютной индустрии усложняются не только финансовые инструменты, но и схемы, используемые злоумышленниками. В условиях, когда средства могут перемещаться через десятки адресов разных блокчейнов и сервисов за считанные минуты, классических инструментов мониторинга становится недостаточно. Именно поэтому в последние годы всё большую роль играют компании, специализирующиеся на блокчейн-аналитике и расследовании инцидентов.

Одним из таких решений является Match Systems. Это команда, которая фокусируется на отслеживании криптовалютных транзакций, анализе сложных цепочек перемещения средств и выявлении взаимосвязей между адресами. Их работа не ограничивается технической аналитикой. Существенная часть процессов связана с практическим сопровождением расследований, взаимодействием с биржами, сервисами и другими участниками рынка для повышения вероятности заморозки активов.

FixedFloat сотрудничает с Match Systems уже длительное время, и за этот период взаимодействие стало регулярным и системным. В рамках совместной работы происходит постоянный обмен данными по подозрительным транзакциям, синхронизация действий по кейсам и координация в ситуациях, требующих быстрого реагирования. Такой формат сотрудничества позволяет не просто фиксировать факты перемещения средств, а выстраивать полноценную картину происходящего и действовать на опережение.

За время совместной работы мы участвовали в расследовании множества криптоинцидентов, где благодаря скоординированным действиям и анализу блокчейна удавалось отследить похищенные активы, заблокировать средства и вернуть их пострадавшим пользователям. Речь идет о комплексной подходе, в которой аналитика сочетается с правильной коммуникацией с площадками и партнерами, что в итоге позволяет доводить процесс до реальных результатов.

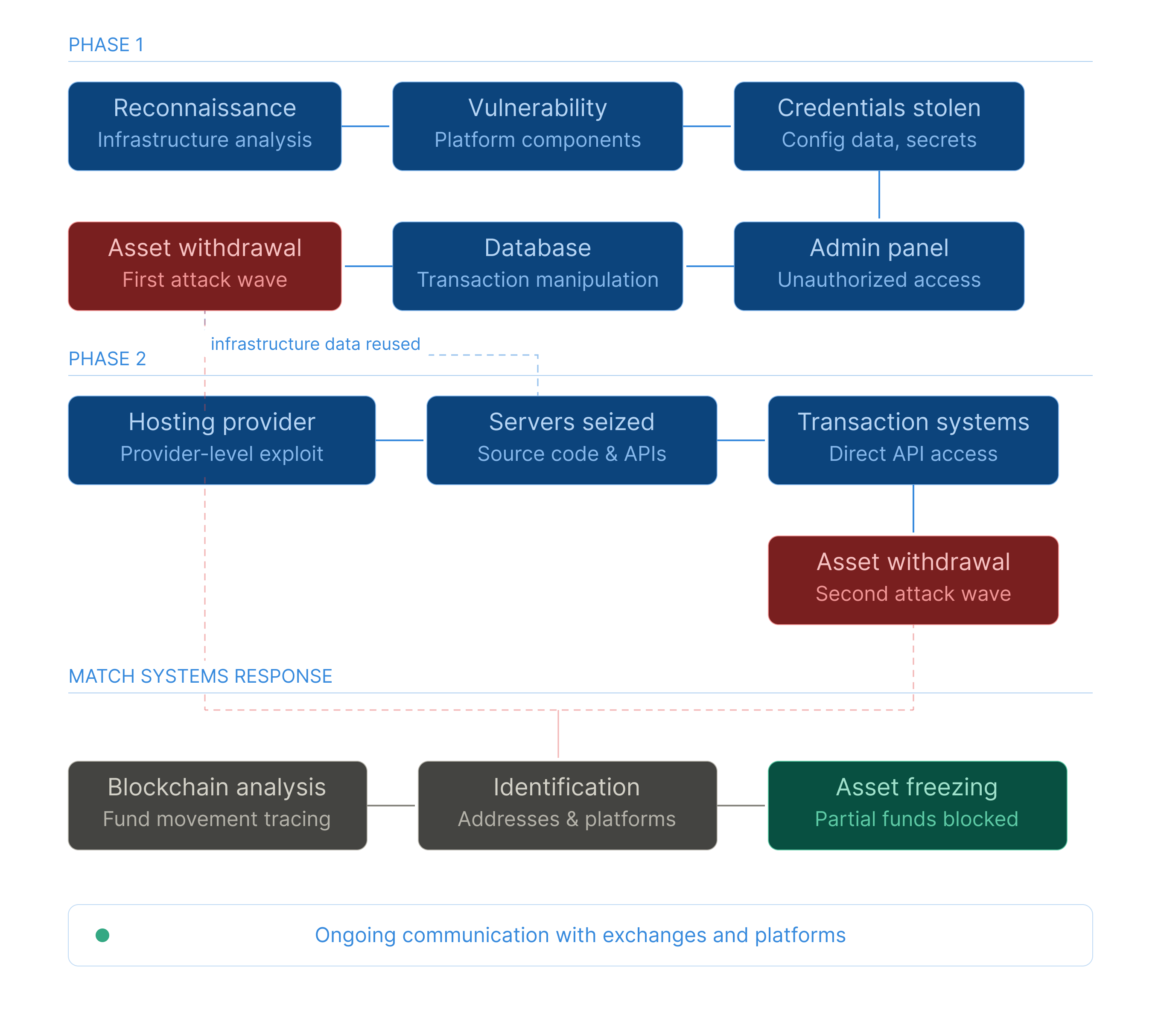

В период с февраля по апрель 2024 года наш сервис подвергался серии целенаправленных кибератак, повлекших финансовые потери. Их многоэтапный характер указывает на высокий уровень подготовки злоумышленников, которые заранее проводили разведку инфраструктуры платформы.

На первом этапе злоумышленники эксплуатировали уязвимости в компонентах инфраструктуры, получив несанкционированный доступ к конфигурационным данным и административным системам. Полученные учетные данные были использованы для проникновения в административную панель платформы. Несмотря на защиту критических функций, доступ к базе данных позволил злоумышленникам манипулировать транзакционными данными и осуществить несанкционированный вывод криптовалютных активов.

На втором этапе злоумышленники, уже располагая данными об инфраструктуре платформы, полученными в ходе первичной атаки, скомпрометировали серверную среду, в которой размещались вспомогательные сервисы. Используя уязвимости на уровне хостинг-провайдера, они получили полный контроль над серверами, содержащими исходный код и внутренние API-интерфейсы. Это позволило им напрямую взаимодействовать с транзакционными системами платформы и осуществить дополнительные хищения.

В рамках реагирования на инцидент было проведено комплексное техническое расследование, в котором принимала непосредственное участие команда Match Systems. Специалисты восстановили полную хронологию атак, установили векторы компрометации и идентифицировали серверы, с которых осуществлялись вредоносные действия. Параллельно была выстроена детальная цепочка движения похищенных активов и проведена их последующая разметка. По результатам блокчейн-анализа удалось идентифицировать адреса вывода средств и установить их связь с конкретными сервисами и площадками.

Принятые меры позволили добиться блокировки части похищенных монет на площадках, куда они поступили. В настоящее время мы продолжаем взаимодействие с соответствующими сервисами в рамках дальнейшей работы по инциденту. Этот кейс подтвердил то, что мы наблюдаем в большинстве сложных расследований: определяет исход не масштаб атаки, а скорость, с которой начинается аналитическая работа. Каждый час после инцидента — это сужающееся окно возможностей. Злоумышленник двигается по заранее выстроенной схеме. Контрмеры работают только тогда, когда опережают его следующий шаг.