Roubo de Criptomoedas: A Dimensão do Problema

O panorama de segurança das criptomoedas continua a evoluir. Apesar das crescentes perdas em ativos digitais, a própria infraestrutura blockchain está a tornar-se gradualmente mais segura. Ao mesmo tempo, as fontes de risco também estão a evoluir: as ameaças podem surgir de vulnerabilidades em software e protocolos, bem como da violação de chaves, dispositivos ou credenciais dos utilizadores.

2025 foi um ano recorde em ataques e incidentes de hackers. No entanto, as maiores perdas não foram causadas por falhas na blockchain, mas por erros operacionais: palavras-passe e chaves privadas comprometidas, dispositivos infetados, manipulação por parte dos funcionários e serviços de suporte falsos. O erro humano, em vez das falhas tecnológicas, é cada vez mais a causa dos roubos. Ao mesmo tempo, o foco dos criminosos está a mudar. Enquanto os protocolos e a infraestrutura já foram os principais alvos, os atacantes visam agora cada vez mais utilizadores privados.

Em 2026, os ataques a serviços de criptomoedas e utilizadores individuais continuaram. Só em março, ocorreram aproximadamente 20 grandes ataques, totalizando 52 milhões de dólares. Entre os incidentes notáveis, destacam-se o ataque ao protocolo criptográfico Resolv, que resultou no roubo de 25,3 milhões de dólares, e o roubo de quase 18,2 milhões de dólares a um cliente da corretora Kraken, vítima de engenharia social direcionada. Um dos maiores incidentes da primavera foi o ataque à plataforma DeFi baseada em Solana, o Drift Protocol. A 1 de abril, um invasor retirou pelo menos 280 milhões de dólares do protocolo.

Grandes ataques a protocolos, corretoras ou carteiras tornam-se frequentemente públicos, enquanto muitos roubos menores passam despercebidos. Diariamente, utilizadores com montantes relativamente pequenos — de algumas centenas a dezenas de milhares de dólares — são vítimas de burlões. Estes casos raramente recebem publicidade, mas, coletivamente, representam uma parte significativa das perdas no mercado das criptomoedas.

Os métodos mais comuns de roubo de criptomoedas

Sites de phishing e interfaces falsos

Os sites de phishing e as interfaces falsas continuam a ser um dos métodos mais comuns para o roubo de criptomoedas. Os burlões criam cópias de serviços populares — exchanges, protocolos DeFi ou carteiras — que são visualmente quase indistinguíveis dos originais. Os utilizadores são direcionados para estes sites através de anúncios, links de redes sociais, resultados de pesquisa ou mensagens. Em seguida, é-lhes pedido que liguem uma carteira, introduzam uma frase mnemónica ou confirmem uma transação. Isto permite que os atacantes acedam aos fundos ou os retirem através de um contrato inteligente.

Por vezes, as páginas de phishing não imitam todo o serviço, mas apenas uma janela específica — por exemplo, um formulário de início de sessão, uma página de airdrop ou uma interface de ligação de carteira. O utilizador pode não se aperceber da substituição, especialmente se o site for idêntico ao original.

Para reduzir o risco, recomendamos sempre verificar o endereço do site no seu navegador e utilizar apenas os favoritos guardados, em vez de clicar em links de mensagens ou anúncios. É também importante nunca inserir a sua frase mnemónica em sites de terceiros e ler atentamente o conteúdo das transações antes de as confirmar na sua carteira.

Extensões e programas maliciosos

As extensões e programas maliciosos são outro método comum de roubo de criptomoedas. Os criminosos distribuem extensões de browser, carteiras ou utilitários falsos que aparentam ser legítimos. Por vezes, disfarçam-se de serviços populares ou aplicações úteis — por exemplo, ferramentas para negociação, rastreio de preços ou DeFi.

Uma vez instalado, este software pode monitorizar a atividade do utilizador, falsificar endereços quando copiados, intercetar dados da carteira ou solicitar acesso a chaves privadas e frases de semente. Em alguns casos, o malware obtém acesso ao sistema e lê informações diretamente da memória ou dos ficheiros do dispositivo.

Para reduzir os riscos, recomendamos a instalação de extensões e programas apenas a partir de fontes oficiais e a verificação da autenticidade do programador antes da instalação. Deve também evitar ferramentas pouco conhecidas, manter o seu sistema atualizado e utilizar um browser ou dispositivo separado para aceder a carteiras de criptomoedas.

Compromisso entre frases-semente e chaves privadas.

Comprometer a frase mnemónica ou a chave privada é uma das formas mais diretas de perder criptomoedas. Estes dados concedem um controlo total sobre a carteira, pelo que obtê-los significa, na prática, perder o acesso aos fundos. Na maioria das vezes, as fugas ocorrem através de sites de phishing, malware, armazenamento de chaves em serviços de cloud ou envio por mensagens instantâneas e e-mail.

Por vezes, os utilizadores inserem a frase mnemónica em páginas falsas de "recuperação de carteira" ou fornecem-na a burlões que se fazem passar por funcionários do suporte. Noutros casos, as chaves podem ser roubadas de um dispositivo infetado por malware.

Armazene a sua frase mnemónica e as chaves privadas apenas offline — por exemplo, anotadas em papel ou num dispositivo de hardware. Não devem ser inseridas em sites de terceiros, enviadas online ou armazenadas em notas, serviços na nuvem ou capturas de ecrã. Para segurança adicional, recomendamos a utilização de carteiras de hardware e a distribuição dos seus fundos por vários endereços.

Engenharia social e fraude nas redes sociais

A engenharia social é um dos métodos mais eficazes para roubar criptomoedas. Nestes esquemas, os atacantes não invadem os sistemas diretamente, mas tentam enganar os utilizadores para que acedam aos seus fundos. Podem fazer-se passar por funcionários de corretoras, representantes de projetos, traders conhecidos ou até mesmo conhecidos cujas contas já foram comprometidas.

Os burlões costumam entrar em contacto com as vítimas através das redes sociais, mensagens instantâneas ou comentários em publicações. Oferecem "ajuda" com a transferência de fundos, participação em airdrops, oportunidades de investimento ou uma solução urgente para um problema na conta. Durante a conversa, o utilizador pode ser solicitado a instalar um programa, clicar num link, ligar uma carteira ou divulgar informações confidenciais.

É importante lembrar que os funcionários de projetos e as corretoras de criptomoedas nunca solicitam frases-semente ou chaves privadas. Quaisquer ofertas em mensagens privadas devem ser verificadas através dos canais oficiais. É também recomendável ignorar as "ofertas de investimento" de desconhecidos e evitar clicar em links suspeitos, mesmo que provenham de contas conhecidas.

Ataque de falsificação de endereço

Um ataque de falsificação de endereços é outro esquema comum de fraude com criptomoedas. Os burlões criam um endereço visualmente muito semelhante a um endereço utilizado anteriormente pelo utilizador. Em seguida, enviam uma microtransação de um pequeno valor, por vezes apenas alguns cêntimos, para a carteira da vítima. Esta transação é registada no histórico de transferências do utilizador.

Posteriormente, o utilizador pode copiar o endereço da lista de transações recentes, assumindo que é o mesmo destinatário anterior. Se não se aperceber da substituição, os fundos serão enviados para a morada do burlão. Estes ataques são especialmente eficazes porque os endereços de criptomoedas são longos e a maioria das pessoas verifica apenas os primeiros e últimos caracteres.

Não copie endereços do seu histórico de transações e verifique sempre o endereço completo do destinatário. Para transferências frequentes, é melhor guardar os endereços verificados na agenda de contactos da sua carteira ou utilizar códigos QR e fontes oficiais.

Criptomoedas roubadas: possíveis ações

Uma vez retirados os fundos de uma carteira, é impossível reverter uma transação na blockchain. No entanto, isto não significa que não seja necessária qualquer ação. Em alguns casos, certos ativos podem ser bloqueados ou os seus movimentos subsequentes podem ser rastreados. Uma resposta rápida e o registo adequado do incidente são fundamentais.

"Estes ataques não acontecem do nada — são planeados. Os atacantes sabem o que fazer a seguir, mesmo antes da primeira invasão. É por isso que atrasar uma resposta não é apenas uma perda de tempo, mas também ceder a iniciativa a alguém que já a tem." — Ais Dorzhinov, cofundador da Match Systems.

O primeiro passo é registar todos os detalhes do roubo. Esta informação será necessária para analisar a movimentação dos fundos, contactar a equipa de suporte do serviço e iniciar uma possível investigação. Se houver a possibilidade de os fundos roubados serem levantados através de corretoras centralizadas, é recomendável contactar os serviços de suporte dessas corretoras. Algumas plataformas podem congelar temporariamente os fundos se estes forem recebidos em endereços conhecidos pertencentes aos atacantes e se houver confirmação do roubo. Também pode notificar serviços de análise de blockchain ou equipas de segurança de projetos que monitorizam transações suspeitas e interagem com plataformas de criptomoedas.

Como a maioria das blockchains é pública, a movimentação de ativos pode ser monitorizada em tempo real utilizando exploradores de blockchain e ferramentas analíticas. Os especialistas analisam a cadeia de transações, identificam os endereços associados e tentam localizar pontos onde os fundos podem ser convertidos ou levantados. Em alguns casos, podem ser estabelecidas ligações com serviços específicos, aumentando a probabilidade de os fundos serem bloqueados.

Recuperar criptomoedas roubadas nem sempre é possível. No entanto, a probabilidade é maior se:

- Os fundos foram rapidamente descobertos e registados;

- ativos entraram numa bolsa centralizada ou plataforma regulamentada;

- Os atacantes não tiveram tempo para realizar uma cadeia complexa de transações para encobrir os seus rastos.

Mesmo que não seja possível recuperar integralmente os fundos, por vezes é possível congelar alguns ativos ou rastrear a sua movimentação. Por isso, é importante não ignorar o problema após um incidente e agir o mais rapidamente possível.

A nossa experiência: investigação de roubos e recuperação de fundos roubados

Com a evolução do setor das criptomoedas, não só os instrumentos financeiros, mas também os esquemas utilizados pelos atacantes estão a tornar-se mais complexos. Com fundos capazes de se movimentar por dezenas de endereços em diferentes blockchains e serviços em questão de minutos, as ferramentas de monitorização tradicionais estão a tornar-se insuficientes. É por isso que as empresas especializadas em análise de blockchain e investigação de incidentes se têm tornado cada vez mais importantes nos últimos anos.

Uma dessas soluções é a Match Systems. Trata-se de uma equipa focada no rastreio de transações de criptomoedas, na análise de cadeias de fundos complexas e na identificação de ligações entre endereços. O seu trabalho não se limita à análise técnica. Uma parte significativa dos seus processos envolve apoio prático para investigações, interagindo com exchanges, serviços e outros participantes do mercado para aumentar a probabilidade de congelamento de ativos.

A FixedFloat colabora com a Match Systems há bastante tempo e, ao longo deste período, a interação tornou-se regular e sistemática. Esta colaboração envolve uma troca constante de dados sobre transações suspeitas, sincronização de ações em casos específicos e coordenação em situações que exigem uma resposta rápida. Este formato de colaboração permite-nos não só registar as movimentações de fundos, mas também construir uma visão abrangente da situação e agir proactivamente.

Durante a nossa colaboração, participámos na investigação de inúmeros incidentes envolvendo criptomoedas, onde, graças a ações coordenadas e análises da blockchain, conseguimos rastrear os ativos roubados, congelar os fundos e devolvê-los aos utilizadores afetados. Esta abordagem abrangente combina a análise com uma comunicação eficaz com plataformas e parceiros, permitindo que o processo alcance resultados tangíveis.

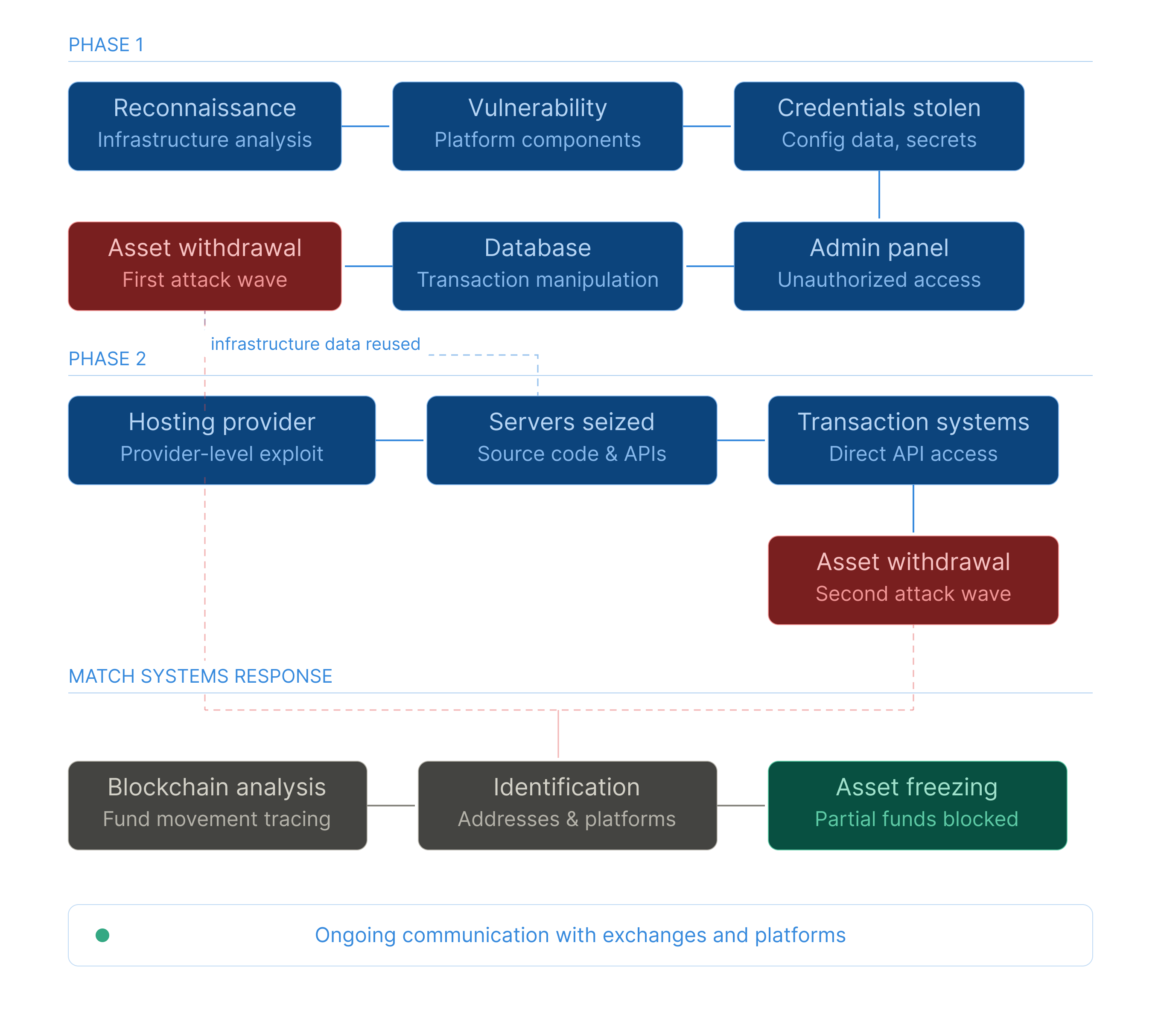

Entre fevereiro e abril de 2024, o nosso serviço foi alvo de uma série de ciberataques direcionados, resultando em perdas financeiras. A natureza multifacetada destes ataques indica um elevado nível de sofisticação por parte dos atacantes, que realizaram um reconhecimento prévio da infraestrutura da plataforma.

Na primeira etapa, os atacantes exploraram vulnerabilidades em componentes da infraestrutura, obtendo acesso não autorizado a dados de configuração e sistemas administrativos. As credenciais obtidas foram utilizadas para penetrar no painel administrativo da plataforma. Apesar da proteção das funções críticas, o acesso à base de dados permitiu aos atacantes manipular os dados das transações e realizar levantamentos não autorizados de criptomoedas.

Na segunda etapa, os atacantes, já munidos de informação sobre a infraestrutura da plataforma obtida durante o ataque inicial, comprometeram o ambiente de servidores que alojava serviços auxiliares. Explorando vulnerabilidades ao nível do fornecedor de alojamento, obtiveram controlo total sobre os servidores que continham o código-fonte e as APIs internas. Isto permitiu-lhes interagir diretamente com os sistemas de transação da plataforma e realizar outros roubos.

Como parte da resposta ao incidente, foi realizada uma investigação técnica abrangente, com o envolvimento direto da equipa da Match Systems. Os especialistas reconstruíram a cronologia completa do ataque, estabeleceram os vetores de comprometimento e identificaram os servidores a partir dos quais a atividade maliciosa foi realizada. Simultaneamente, foi construída e posteriormente etiquetada uma cadeia de movimentação detalhada dos bens roubados. Uma análise da blockchain permitiu-nos identificar os endereços de levantamento e estabelecer as suas ligações com serviços e plataformas específicos.

Estas medidas permitiram-nos bloquear algumas das moedas roubadas nas plataformas onde foram recebidas. Atualmente, continuamos a trabalhar com os serviços relevantes no âmbito da nossa investigação em curso sobre o incidente. Este caso confirmou o que observamos na maioria das investigações complexas: não é a escala do ataque que determina o resultado, mas sim a rapidez com que a análise começa. Cada hora após um incidente representa uma janela de oportunidade cada vez menor. O atacante age de acordo com um plano pré-determinado. As contramedidas só funcionam se anteciparem o seu próximo movimento.