Robo de criptomonedas: La magnitud del problema

El panorama de la seguridad de las criptomonedas continúa evolucionando. A pesar del aumento de las pérdidas en activos digitales, la infraestructura blockchain se está volviendo gradualmente más segura. Al mismo tiempo, las fuentes de riesgo también evolucionan: las amenazas pueden surgir de vulnerabilidades en el software y los protocolos, así como del compromiso de claves, dispositivos o credenciales de usuario.

2025 fue un año récord en ataques e incidentes de hackers. Sin embargo, las mayores pérdidas no se debieron a fallos en la blockchain, sino a errores operativos: contraseñas y claves privadas comprometidas, dispositivos infectados, manipulación por parte de empleados y servicios de soporte fraudulentos. El error humano, más que las fallas tecnológicas, es cada vez más la causa de los robos. Al mismo tiempo, el objetivo de los delincuentes está cambiando. Si bien los protocolos y la infraestructura fueron en su momento los principales objetivos, ahora los atacantes se dirigen cada vez más a los usuarios particulares.

En 2026, continuaron los ataques a servicios de criptomonedas y usuarios individuales. Solo en marzo, se registraron aproximadamente 20 hackeos importantes que totalizaron 52 millones de dólares. Entre los incidentes más destacados se encuentran un ataque al protocolo de criptomonedas Resolv, que resultó en el robo de 25,3 millones de dólares, así como el robo de casi 18,2 millones de dólares a un cliente del exchange Kraken, víctima de ingeniería social dirigida. Uno de los incidentes más importantes de la primavera fue el hackeo de la plataforma DeFi Drift Protocol, basada en Solana. El 1 de abril, un atacante retiró al menos 280 millones de dólares del protocolo.

Los grandes ataques a protocolos, exchanges o monederos suelen hacerse públicos, mientras que muchos robos menores pasan desapercibidos. Diariamente, usuarios con cantidades relativamente pequeñas —desde unos cientos hasta decenas de miles de dólares— son víctimas de estafadores. Estos casos rara vez reciben publicidad, pero en conjunto representan una parte significativa de las pérdidas en el mercado de criptomonedas.

Métodos más comunes de robo de criptomonedas

Sitios de phishing e interfaces falsas

Los sitios web de phishing y las interfaces falsas siguen siendo uno de los métodos más comunes para robar criptomonedas. Los estafadores crean copias de servicios populares —plataformas de intercambio, protocolos DeFi o billeteras— que son visualmente casi indistinguibles de los originales. Los usuarios son redirigidos a estos sitios web mediante anuncios, enlaces en redes sociales, resultados de búsqueda o mensajes. Allí se les pide que conecten una billetera, ingresen una frase semilla o confirmen una transacción. Esto permite a los atacantes acceder a los fondos o retirarlos mediante un contrato inteligente.

En ocasiones, las páginas de phishing no imitan el servicio completo, sino solo una ventana específica, por ejemplo, un formulario de inicio de sesión, una página de airdrop o una interfaz de conexión de billetera. Es posible que el usuario no note la sustitución, especialmente si el sitio web luce idéntico al original.

Para reducir el riesgo, recomendamos verificar siempre la dirección web en su navegador y usar únicamente marcadores guardados, en lugar de hacer clic en enlaces de mensajes o anuncios. También es importante no ingresar nunca su frase semilla en sitios web de terceros y leer atentamente el contenido de las transacciones antes de confirmarlas en su billetera.

Extensiones y programas maliciosos

Las extensiones y programas maliciosos son otro método común para robar criptomonedas. Los delincuentes distribuyen extensiones de navegador, monederos o utilidades falsas que aparentan ser legítimas. A veces se hacen pasar por servicios populares o aplicaciones útiles, como herramientas para operar, seguir precios o para finanzas descentralizadas (DeFi).

Una vez instalado, este software puede monitorizar la actividad del usuario, falsificar direcciones al copiarlas, interceptar datos del monedero o solicitar acceso a claves privadas y frases semilla. En algunos casos, el malware obtiene acceso al sistema y lee información directamente de la memoria o los archivos del dispositivo.

Para reducir el riesgo, recomendamos instalar extensiones y programas únicamente desde fuentes oficiales y verificar al desarrollador antes de la instalación. También conviene evitar herramientas poco conocidas, actualizar el sistema con regularidad y usar un navegador o dispositivo diferente para acceder a las carteras de criptomonedas.

Compromiso de las frases semilla y las claves privadas

La filtración de la frase semilla o clave privada es una de las formas más directas de perder criptomonedas. Estos datos otorgan control total sobre la billetera, por lo que obtenerlos por parte de un atacante implica perder el acceso a los fondos. Generalmente, las filtraciones se producen a través de sitios de phishing, malware, el almacenamiento de claves en servicios en la nube o su envío mediante mensajería instantánea y correo electrónico.

En ocasiones, los usuarios introducen la frase semilla en páginas falsas de "recuperación de billetera" o se la proporcionan a estafadores que se hacen pasar por personal de soporte. En otros casos, las claves pueden ser robadas de un dispositivo infectado con malware.

Guarda tu frase semilla y claves privadas únicamente sin conexión a internet; por ejemplo, anotándolas en papel o en un dispositivo de hardware. No las introduzcas en sitios web de terceros, no las envíes por internet ni las guardes en notas, servicios en la nube o capturas de pantalla. Para mayor seguridad, te recomendamos usar monederos de hardware y dividir tus fondos entre varias direcciones.

Ingeniería social y fraude en redes sociales

La ingeniería social es uno de los métodos más efectivos para robar criptomonedas. En estas estafas, los atacantes no hackean los sistemas directamente, sino que intentan engañar a los usuarios para que accedan a sus fondos. Pueden hacerse pasar por empleados de plataformas de intercambio, representantes de proyectos, traders reconocidos o incluso conocidos cuyas cuentas hayan sido comprometidas previamente.

Los estafadores suelen contactar a las víctimas a través de redes sociales, mensajería instantánea o comentarios en publicaciones. Ofrecen "ayuda" para transferir fondos, participar en un airdrop, una oportunidad de inversión o una solución urgente a un problema con la cuenta. Durante la conversación, pueden pedirle al usuario que instale un programa, haga clic en un enlace, conecte una billetera o revele información confidencial.

Es importante recordar que los empleados de proyectos y plataformas de intercambio de criptomonedas nunca solicitan frases semilla ni claves privadas. Cualquier oferta recibida por mensaje privado debe verificarse a través de los canales oficiales. También se recomienda ignorar las "ofertas de inversión" de desconocidos y evitar hacer clic en enlaces sospechosos, incluso si provienen de cuentas conocidas.

Ataque de suplantación de direcciones

El ataque de suplantación de dirección es otro esquema común de fraude con criptomonedas. Los estafadores crean una dirección visualmente muy similar a una utilizada previamente por el usuario. Luego, envían una microtransacción de una pequeña cantidad, a veces solo unos centavos, a la billetera de la víctima. Esta transacción queda registrada en el historial de transferencias del usuario.

Posteriormente, el usuario puede copiar la dirección de la lista de transacciones recientes, creyendo que se trata del mismo destinatario. Si no detecta la suplantación, los fondos se enviarán a la dirección del estafador. Estos ataques son especialmente efectivos porque las direcciones de criptomonedas son largas y la mayoría de las personas solo revisan los primeros y últimos caracteres.

No copies direcciones de tu historial de transacciones y verifica siempre la dirección completa del destinatario. Para transferencias frecuentes, lo mejor es guardar las direcciones verificadas en la libreta de direcciones de tu billetera o usar códigos QR y fuentes oficiales.

Criptomonedas robadas: posibles acciones

Una vez retirados los fondos de una billetera, es imposible revertir la transacción en la cadena de bloques. Sin embargo, esto no significa que no se requiera ninguna acción. En algunos casos, se pueden bloquear ciertos activos o rastrear sus movimientos posteriores. Una respuesta rápida y un registro adecuado del incidente son fundamentales.

"Estos ataques no surgen de la nada; están planificados. Los atacantes saben qué hacer incluso antes de la primera brecha de seguridad. Por eso, retrasar una respuesta no solo es una pérdida de tiempo, sino también ceder la iniciativa a quien ya la tiene". — Ais Dorzhinov, cofundador de Match Systems.

El primer paso es registrar todos los detalles del robo. Esta información será necesaria para analizar el movimiento de fondos, contactar al equipo de soporte del servicio e iniciar una posible investigación. Si existe la posibilidad de que los fondos robados se retiren a través de exchanges centralizados, es recomendable contactar a sus servicios de soporte. Algunas plataformas pueden congelar temporalmente los fondos si se recibieron en direcciones conocidas pertenecientes a los atacantes y si se confirma el robo. También puede notificar a los servicios de análisis de blockchain o a los equipos de seguridad del proyecto que monitorean las transacciones sospechosas e interactúan con las plataformas de criptomonedas.

Dado que la mayoría de las blockchains son públicas, los movimientos de activos se pueden monitorear en tiempo real mediante exploradores de blockchain y herramientas analíticas. Los expertos analizan la cadena de transacciones, identifican las direcciones asociadas e intentan determinar los puntos donde se pueden convertir o retirar los fondos. En algunos casos, se pueden establecer conexiones con servicios específicos, lo que aumenta la probabilidad de que los fondos sean bloqueados.

Recuperar criptomonedas robadas no siempre es posible. Sin embargo, la probabilidad es mayor si:

- Los fondos fueron rápidamente descubiertos y registrados;

- Los activos ingresaron a una bolsa centralizada o plataforma regulada;

- Los atacantes no tuvieron tiempo de llevar a cabo una compleja cadena de transacciones para borrar sus huellas.

Aunque no sea posible recuperar la totalidad de los fondos, a veces es posible congelar algunos activos o rastrear sus movimientos posteriores. Por eso es importante no ignorar el problema tras un incidente y actuar con la mayor rapidez posible.

Nuestra experiencia: investigación de robos y recuperación de fondos robados

A medida que evoluciona la industria de las criptomonedas, no solo los instrumentos financieros, sino también los esquemas utilizados por los atacantes, se vuelven más complejos. Con la posibilidad de que los fondos se muevan entre decenas de direcciones en diferentes blockchains y servicios en cuestión de minutos, las herramientas de monitoreo tradicionales resultan insuficientes. Por ello, las empresas especializadas en análisis de blockchain e investigación de incidentes han cobrado cada vez más importancia en los últimos años.

Una de estas soluciones es Match Systems. Se trata de un equipo dedicado al seguimiento de transacciones de criptomonedas, el análisis de cadenas de fondos complejas y la identificación de conexiones entre direcciones. Su trabajo no se limita al análisis técnico. Una parte significativa de sus procesos implica apoyo práctico para las investigaciones, interactuando con exchanges, servicios y otros participantes del mercado para aumentar la probabilidad de congelación de activos.

FixedFloat lleva mucho tiempo colaborando con Match Systems, y durante este tiempo, la interacción se ha vuelto regular y sistemática. Esta colaboración implica un intercambio constante de datos sobre transacciones sospechosas, la sincronización de las acciones en cada caso y la coordinación en situaciones que requieren una respuesta rápida. Este formato de colaboración nos permite no solo registrar los movimientos de fondos, sino también obtener una visión integral de la situación y actuar de forma proactiva.

Durante nuestra colaboración, hemos participado en la investigación de numerosos incidentes relacionados con criptomonedas, donde, gracias a acciones coordinadas y al análisis de la cadena de bloques, pudimos rastrear los activos robados, congelar los fondos y devolverlos a los usuarios afectados. Este es un enfoque integral que combina el análisis con una comunicación eficaz con las plataformas y los socios, lo que permite obtener resultados tangibles.

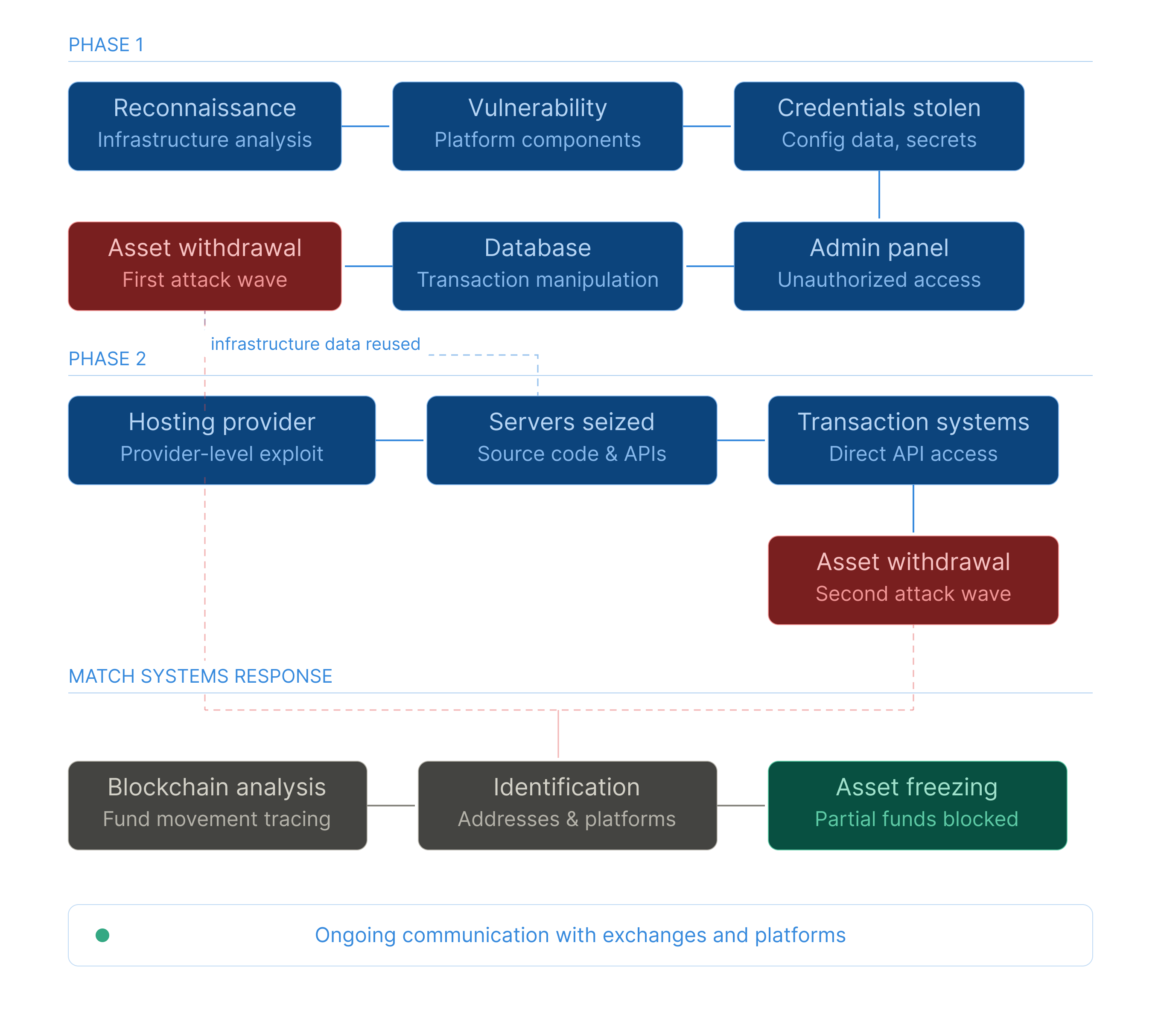

Entre febrero y abril de 2024, nuestro servicio fue objeto de una serie de ciberataques dirigidos que ocasionaron pérdidas financieras. Su naturaleza multifase indica un alto nivel de sofisticación por parte de los atacantes, quienes realizaron un reconocimiento previo de la infraestructura de la plataforma.

En la primera fase, los atacantes explotaron vulnerabilidades en los componentes de la infraestructura, obteniendo acceso no autorizado a los datos de configuración y a los sistemas administrativos. Las credenciales obtenidas se utilizaron para penetrar en el panel de administración de la plataforma. A pesar de la protección de las funciones críticas, el acceso a la base de datos permitió a los atacantes manipular datos de transacciones y realizar retiros no autorizados de criptoactivos.

En la segunda fase, los atacantes, ya con la información sobre la infraestructura de la plataforma obtenida durante el ataque inicial, comprometieron el entorno de servidores que alojaba los servicios auxiliares. Explotando vulnerabilidades a nivel del proveedor de alojamiento, obtuvieron el control total de los servidores que contenían el código fuente y las API internas. Esto les permitió interactuar directamente con los sistemas de transacciones de la plataforma y realizar robos adicionales.

Como parte de la respuesta al incidente, se llevó a cabo una investigación técnica exhaustiva con la participación directa del equipo de Match Systems. Los especialistas reconstruyeron la cronología completa del ataque, establecieron los vectores de ataque e identificaron los servidores desde los que se realizó la actividad maliciosa. Al mismo tiempo, se elaboró una cadena de movimientos detallada de los activos robados y posteriormente se etiquetó. Un análisis de la cadena de bloques nos permitió identificar las direcciones de retiro y establecer sus vínculos con servicios y plataformas específicos.

Estas medidas nos permitieron bloquear parte de las criptomonedas robadas en las plataformas donde se recibieron. Actualmente, seguimos colaborando con los servicios pertinentes como parte de nuestra investigación en curso sobre el incidente. Este caso confirmó lo que observamos en la mayoría de las investigaciones complejas: no es la magnitud del ataque lo que determina el resultado, sino la rapidez con la que se inicia el análisis. Cada hora que pasa después de un incidente reduce el margen de oportunidad. El atacante actúa según un plan predeterminado. Las contramedidas solo funcionan si anticipan su siguiente movimiento.