Kryptowährungsdiebstahl: Das Ausmaß des Problems

Die Sicherheitslage im Kryptowährungsbereich entwickelt sich stetig weiter. Trotz steigender Verluste digitaler Vermögenswerte wird die Blockchain-Infrastruktur selbst zunehmend sicherer. Gleichzeitig verändern sich auch die Risikoquellen: Bedrohungen können aus Schwachstellen in Software und Protokollen sowie aus der Kompromittierung von Schlüsseln, Geräten oder Benutzerdaten entstehen.

2025 war ein Rekordjahr für Hackerangriffe und -vorfälle. Die größten Verluste entstanden jedoch nicht durch Blockchain-Ausfälle, sondern durch operative Fehler: kompromittierte Passwörter und private Schlüssel, infizierte Geräte, Manipulation durch Mitarbeiter und gefälschte Supportdienste. Menschliches Versagen, nicht technische Mängel, ist zunehmend die Ursache für Diebstahl. Gleichzeitig verlagert sich der Fokus der Kriminellen. Während Protokolle und Infrastruktur einst die Hauptziele waren, zielen Angreifer nun vermehrt auf private Nutzer ab.

Auch 2026 setzten sich die Angriffe auf Kryptodienste und einzelne Nutzer fort. Allein im März gab es rund 20 größere Hackerangriffe mit einem Gesamtschaden von 52 Millionen US-Dollar. Zu den bemerkenswerten Vorfällen zählte ein Angriff auf das Krypto-Protokoll Resolv, bei dem 25,3 Millionen US-Dollar gestohlen wurden, sowie der Diebstahl von fast 18,2 Millionen US-Dollar von einem Kraken-Börsenkunden, der Opfer gezielter Social-Engineering-Angriffe wurde. Einer der größten Vorfälle im Frühjahr war der Hack der auf Solana basierenden DeFi-Plattform Drift Protocol. Am 1. April hob ein Angreifer mindestens 280 Millionen US-Dollar von dem Protokoll ab.

Größere Hacks von Protokollen, Börsen oder Wallets werden in der Regel öffentlich bekannt, während viele kleinere Diebstähle unbemerkt bleiben. Täglich fallen Nutzer mit relativ geringen Beträgen – von einigen Hundert bis zu Zehntausenden von Dollar – Betrügern zum Opfer. Diese Fälle finden selten Beachtung in der Öffentlichkeit, machen aber insgesamt einen erheblichen Anteil der Verluste auf dem Kryptomarkt aus.

Die häufigsten Methoden des Kryptowährungsdiebstahls

Phishing-Websites und gefälschte Benutzeroberflächen

Phishing-Websites und gefälschte Benutzeroberflächen zählen weiterhin zu den häufigsten Methoden, um Kryptowährungen zu stehlen. Betrüger erstellen Kopien beliebter Dienste – Börsen, DeFi-Protokolle oder Wallets –, die optisch kaum vom Original zu unterscheiden sind. Nutzer werden über Werbung, Links in sozialen Medien, Suchergebnisse oder Messenger auf diese Websites geleitet. Dort werden sie aufgefordert, eine Wallet zu verbinden, eine Seed-Phrase einzugeben oder eine Transaktion zu bestätigen. Dadurch erhalten die Angreifer Zugriff auf die Guthaben oder können diese über einen Smart Contract abheben.

Manchmal imitieren Phishing-Seiten nicht den gesamten Dienst, sondern nur ein bestimmtes Fenster – beispielsweise ein Anmeldeformular, eine Airdrop-Seite oder eine Benutzeroberfläche zur Wallet-Verbindung. Der Nutzer bemerkt den Austausch möglicherweise nicht, insbesondere wenn die Website dem Original täuschend ähnlich sieht.

Um das Risiko zu minimieren, empfehlen wir Ihnen, die Website-Adresse stets in Ihrem Browser zu überprüfen und ausschließlich gespeicherte Lesezeichen zu verwenden, anstatt auf Links in Nachrichten oder Werbung zu klicken. Geben Sie Ihre Seed-Phrase niemals auf Websites Dritter ein und lesen Sie die Transaktionsinhalte sorgfältig durch, bevor Sie diese in Ihrer Wallet bestätigen.

Schädliche Erweiterungen und Programme

Schadsoftware ist eine weitere gängige Methode, Kryptowährungen zu stehlen. Kriminelle verbreiten gefälschte Browsererweiterungen, Wallets oder Hilfsprogramme, die legitim erscheinen. Manchmal tarnen sie sich als beliebte Dienste oder nützliche Apps – beispielsweise Tools für Trading, Kursverfolgung oder DeFi.

Nach der Installation kann solche Software die Benutzeraktivitäten überwachen, beim Kopieren Adressen fälschen, Wallet-Daten abfangen oder Zugriff auf private Schlüssel und Seed-Phrasen anfordern. In manchen Fällen erlangt Schadsoftware Systemzugriff und liest Informationen direkt aus dem Gerätespeicher oder aus Dateien.

Um das Risiko zu minimieren, empfehlen wir, Erweiterungen und Programme ausschließlich aus offiziellen Quellen zu installieren und den Entwickler vor der Installation zu überprüfen. Vermeiden Sie außerdem unbekannte Tools, aktualisieren Sie Ihr System regelmäßig und verwenden Sie einen separaten Browser oder ein separates Gerät für den Zugriff auf Ihre Krypto-Wallets.

Kompromittierung von Seed-Phrasen und privaten Schlüsseln

Die Kompromittierung einer Seed-Phrase oder eines privaten Schlüssels ist einer der direktesten Wege, Kryptowährung zu verlieren. Diese Daten ermöglichen die vollständige Kontrolle über die Wallet; gelangt ein Angreifer in deren Besitz, verliert er praktisch den Zugriff auf die Guthaben. Datenlecks erfolgen meist über Phishing-Websites, Malware, die Speicherung von Schlüsseln in Cloud-Diensten oder deren Übermittlung per Instant Messaging und E-Mail.

Manchmal geben Nutzer die Seed-Phrase selbst auf gefälschten „Wallet-Wiederherstellungsseiten“ ein oder übergeben sie Betrügern, die sich als Supportmitarbeiter ausgeben. In anderen Fällen können Schlüssel von einem mit Malware infizierten Gerät gestohlen werden.

Bewahren Sie Ihre Seed-Phrase und Ihre privaten Schlüssel ausschließlich offline auf – beispielsweise schriftlich auf Papier oder auf einem Hardware-Gerät. Sie sollten nicht auf Webseiten Dritter eingegeben, online versendet oder in Notizen, Cloud-Diensten oder Screenshots gespeichert werden. Für zusätzliche Sicherheit empfehlen wir die Verwendung von Hardware-Wallets und die Verteilung Ihrer Guthaben auf mehrere Adressen.

Social Engineering und Betrug in sozialen Medien

Social Engineering ist eine der effektivsten Methoden, um Kryptowährungen zu stehlen. Dabei hacken Angreifer die Systeme nicht direkt, sondern versuchen, Nutzer durch Täuschung zum Zugriff auf ihre Guthaben zu verleiten. Sie geben sich beispielsweise als Mitarbeiter von Kryptobörsen, Projektvertreter, bekannte Trader oder sogar als Bekannte aus, deren Konten bereits gehackt wurden.

Betrüger kontaktieren ihre Opfer häufig über soziale Medien, Instant Messaging oder Kommentare unter Beiträgen. Sie bieten „Hilfe“ beim Geldtransfer, der Teilnahme an einem Airdrop, einer Investitionsmöglichkeit oder einer dringenden Lösung für ein Kontoproblem an. Im Verlauf des Gesprächs wird der Nutzer möglicherweise aufgefordert, ein Programm zu installieren, auf einen Link zu klicken, eine Wallet zu verbinden oder vertrauliche Informationen preiszugeben.

Es ist wichtig zu wissen, dass Mitarbeiter von Kryptoprojekten und -börsen niemals nach Seed-Phrasen oder privaten Schlüsseln fragen. Angebote in privaten Nachrichten sollten stets über offizielle Kanäle verifiziert werden. Ignorieren Sie außerdem „Investitionsangebote“ von Unbekannten und klicken Sie nicht auf verdächtige Links, selbst wenn diese von bekannten Konten stammen.

Adress-Spoofing-Angriff

Eine weitere gängige Betrugsmasche im Kryptowährungsbereich ist das sogenannte Address Spoofing. Betrüger erstellen eine Adresse, die einer zuvor vom Nutzer verwendeten Adresse optisch sehr ähnlich sieht. Anschließend senden sie eine Mikrotransaktion in geringer Höhe, manchmal nur wenige Cent, an die Wallet des Opfers. Diese Transaktion wird im Transaktionsverlauf des Nutzers gespeichert.

Später kann der Nutzer die Adresse aus der Liste der letzten Transaktionen kopieren und davon ausgehen, dass es sich um denselben Empfänger handelt. Bemerkt er den Austausch nicht, werden die Gelder an die Adresse des Betrügers gesendet. Diese Angriffe sind besonders effektiv, da Kryptoadressen sehr lang sind und die meisten Nutzer nur die ersten und letzten Zeichen überprüfen.

Kopieren Sie keine Adressen aus Ihrem Transaktionsverlauf und überprüfen Sie immer die vollständige Adresse des Empfängers. Bei häufigen Überweisungen speichern Sie verifizierte Adressen am besten im Adressbuch Ihrer Wallet oder verwenden QR-Codes und offizielle Quellen.

Gestohlene Kryptowährung: Mögliche Maßnahmen

Sobald Gelder von einer Wallet abgehoben wurden, lässt sich eine Transaktion auf der Blockchain nicht mehr rückgängig machen. Das bedeutet jedoch nicht, dass kein Handlungsbedarf besteht. In manchen Fällen können Vermögenswerte gesperrt oder ihre weiteren Bewegungen nachverfolgt werden. Eine schnelle Reaktion und die ordnungsgemäße Dokumentation des Vorfalls sind daher entscheidend.

„Diese Angriffe erfolgen nicht aus heiterem Himmel – sie sind geplant. Die Angreifer wissen schon vor dem ersten Einbruch, was zu tun ist. Deshalb ist eine verzögerte Reaktion nicht nur Zeitverschwendung, sondern bedeutet auch, die Initiative an jemanden abzugeben, der sie bereits besitzt.“ – Ais Dorzhinov, Mitbegründer von Match Systems.

Der erste Schritt besteht darin, alle Details des Diebstahls zu dokumentieren. Diese Informationen werden benötigt, um die Geldflüsse zu analysieren, den Support des Anbieters zu kontaktieren und gegebenenfalls Ermittlungen einzuleiten. Besteht die Möglichkeit, dass die gestohlenen Gelder über zentralisierte Börsen abgehoben werden, ist es ratsam, deren Support zu kontaktieren. Einige Plattformen frieren Gelder vorübergehend ein, wenn diese an bekannten Adressen der Angreifer eingegangen sind und der Diebstahl bestätigt wurde. Sie können auch Blockchain-Analysedienste oder die Sicherheitsteams von Projekten benachrichtigen, die verdächtige Transaktionen überwachen und mit Krypto-Plattformen interagieren.

Da die meisten Blockchains öffentlich sind, lassen sich Vermögensbewegungen in Echtzeit mithilfe von Blockchain-Explorern und Analysetools verfolgen. Experten analysieren die Transaktionskette, identifizieren zugehörige Adressen und versuchen, die Stellen zu ermitteln, an denen Gelder umgewandelt oder abgehoben werden können. In manchen Fällen lassen sich Verbindungen zu bestimmten Diensten herstellen, was die Wahrscheinlichkeit einer Sperrung der Gelder erhöht.

Die Wiedererlangung gestohlener Kryptowährung ist nicht immer möglich. Die Wahrscheinlichkeit ist jedoch höher, wenn:

- Die Gelder wurden schnell entdeckt und erfasst;

- Vermögenswerte wurden an eine zentrale Börse oder regulierte Plattform übertragen;

- Die Angreifer hatten keine Zeit, eine komplexe Transaktionskette durchzuführen, um ihre Spuren zu verwischen.

Selbst wenn eine vollständige Rückgewinnung der Gelder nicht möglich ist, lassen sich mitunter Vermögenswerte einfrieren oder deren weitere Transaktionen nachverfolgen. Deshalb ist es wichtig, ein Problem nach einem Vorfall nicht zu ignorieren und schnellstmöglich zu handeln.

Unsere Erfahrung: Aufklärung von Diebstählen und Rückgewinnung gestohlener Gelder

Mit der Weiterentwicklung der Kryptowährungsbranche werden nicht nur Finanzinstrumente, sondern auch die von Angreifern eingesetzten Methoden immer komplexer. Da Gelder innerhalb von Minuten über Dutzende von Adressen auf verschiedenen Blockchains und Diensten transferiert werden können, reichen herkömmliche Überwachungsmethoden nicht mehr aus. Aus diesem Grund haben Unternehmen, die sich auf Blockchain-Analysen und die Untersuchung von Sicherheitsvorfällen spezialisiert haben, in den letzten Jahren zunehmend an Bedeutung gewonnen.

Ein Beispiel hierfür ist Match Systems. Das Team konzentriert sich auf die Verfolgung von Kryptowährungstransaktionen, die Analyse komplexer Geldflüsse und die Identifizierung von Verbindungen zwischen Adressen. Ihre Arbeit beschränkt sich nicht auf technische Analysen. Ein wesentlicher Teil ihrer Prozesse umfasst die praktische Unterstützung von Untersuchungen, die Interaktion mit Börsen, Diensten und anderen Marktteilnehmern, um die Wahrscheinlichkeit einer Vermögenssperre zu erhöhen.

FixedFloat arbeitet bereits seit Längerem mit Match Systems zusammen, und die Zusammenarbeit hat sich in dieser Zeit zu einer regelmäßigen und systematischen Kooperation entwickelt. Diese beinhaltet den ständigen Austausch von Daten über verdächtige Transaktionen, die Synchronisierung von Fallbearbeitungen und die Koordination in Situationen, die ein schnelles Eingreifen erfordern. Diese Form der Zusammenarbeit ermöglicht es uns nicht nur, Geldbewegungen zu erfassen, sondern auch ein umfassendes Bild der Situation zu gewinnen und proaktiv zu handeln.

Im Rahmen unserer Zusammenarbeit haben wir an der Untersuchung zahlreicher Krypto-Vorfälle mitgewirkt. Dank koordinierter Maßnahmen und Blockchain-Analysen konnten wir gestohlene Vermögenswerte aufspüren, die Gelder einfrieren und sie den betroffenen Nutzern zurückgeben. Dieser umfassende Ansatz kombiniert Analysen mit effektiver Kommunikation mit Plattformen und Partnern und ermöglicht so letztendlich, konkrete Ergebnisse zu erzielen.

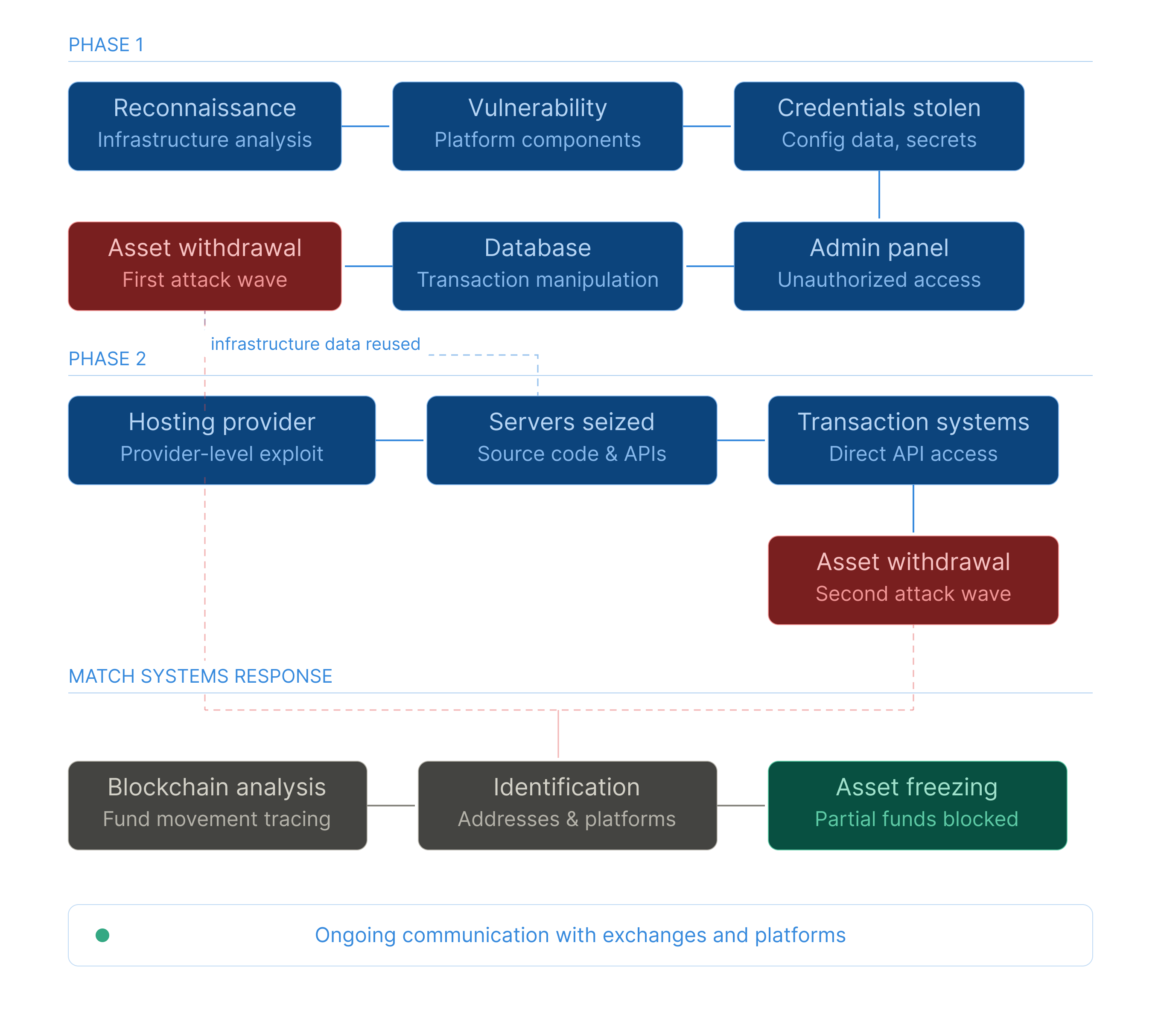

Zwischen Februar und April 2024 war unser Dienst Ziel einer Reihe gezielter Cyberangriffe, die zu finanziellen Verlusten führten. Der mehrstufige Charakter der Angriffe deutet auf ein hohes Maß an Raffinesse seitens der Angreifer hin, die die Infrastruktur der Plattform im Vorfeld ausspioniert hatten.

In der ersten Phase nutzten die Angreifer Schwachstellen in Infrastrukturkomponenten aus und erlangten so unbefugten Zugriff auf Konfigurationsdaten und administrative Systeme. Mit den erlangten Zugangsdaten drangen sie in das Administrationspanel der Plattform ein. Trotz des Schutzes kritischer Funktionen ermöglichte ihnen der Zugriff auf die Datenbank, Transaktionsdaten zu manipulieren und unautorisierte Abhebungen von Kryptowährungen vorzunehmen.

In der zweiten Phase kompromittierten die Angreifer, die bereits über die im ersten Angriff erlangten Informationen zur Infrastruktur der Plattform verfügten, die Serverumgebung, auf der Hilfsdienste gehostet wurden. Durch Ausnutzung von Schwachstellen beim Hosting-Anbieter erlangten sie die vollständige Kontrolle über die Server mit dem Quellcode und den internen APIs. Dies ermöglichte ihnen die direkte Interaktion mit den Transaktionssystemen der Plattform und die Durchführung weiterer Diebstähle.

Im Rahmen der Reaktion auf den Vorfall wurde eine umfassende technische Untersuchung unter direkter Beteiligung des Match Systems-Teams durchgeführt. Spezialisten rekonstruierten die vollständige Angriffschronologie, ermittelten die Angriffsvektoren und identifizierten die Server, von denen die schädlichen Aktivitäten ausgingen. Gleichzeitig wurde eine detaillierte Kette der Bewegungen der gestohlenen Vermögenswerte erstellt und anschließend entsprechend gekennzeichnet. Eine Blockchain-Analyse ermöglichte es uns, die Auszahlungsadressen zu identifizieren und deren Verbindungen zu bestimmten Diensten und Plattformen herzustellen.

Dank dieser Maßnahmen konnten wir einen Teil der gestohlenen Coins auf den Plattformen sperren, auf denen sie eingegangen waren. Wir arbeiten derzeit im Rahmen unserer laufenden Untersuchung des Vorfalls weiterhin mit den betroffenen Diensten zusammen. Dieser Fall bestätigte unsere Beobachtungen bei den meisten komplexen Untersuchungen: Nicht das Ausmaß des Angriffs ist entscheidend für den Erfolg, sondern die Geschwindigkeit, mit der die Analyse beginnt. Jede Stunde nach einem Vorfall verringert das Zeitfenster für Gegenmaßnahmen. Der Angreifer agiert nach einem vorgegebenen Plan. Gegenmaßnahmen sind nur dann wirksam, wenn sie seinen nächsten Schritt antizipieren.