Vol de cryptomonnaies : l’ampleur du problème

Le paysage de la sécurité des cryptomonnaies continue d'évoluer. Malgré la hausse des pertes liées aux actifs numériques, l'infrastructure blockchain elle-même devient progressivement plus sûre. Parallèlement, les sources de risque évoluent également : les menaces peuvent provenir de vulnérabilités logicielles et de protocoles, ainsi que de la compromission de clés, d'appareils ou d'identifiants d'utilisateurs.

2025 a été une année record en matière d'attaques et d'incidents de piratage. Cependant, les pertes les plus importantes n'ont pas été causées par des défaillances de la blockchain, mais par des erreurs opérationnelles : mots de passe et clés privées compromis, appareils infectés, manipulations d'employés et faux services d'assistance. L'erreur humaine, plutôt que les failles technologiques, est de plus en plus à l'origine des vols. Dans le même temps, les cibles des criminels évoluent. Alors que les protocoles et l'infrastructure étaient autrefois les principales cibles, les attaquants s'en prennent désormais de plus en plus aux particuliers.

En 2026, les attaques contre les services de cryptomonnaies et les utilisateurs individuels se sont poursuivies. Rien qu'en mars, on a recensé une vingtaine de piratages majeurs, pour un montant total de 52 millions de dollars. Parmi les incidents notables, citons l'attaque du protocole crypto Resolv, qui a entraîné le vol de 25,3 millions de dollars, ainsi que le vol de près de 18,2 millions de dollars chez un client de la plateforme d'échange Kraken, victime d'une ingénierie sociale ciblée. L'un des incidents les plus importants du printemps a été le piratage de la plateforme DeFi Drift Protocol, basée sur Solana. Le 1er avril, un pirate a dérobé au moins 280 millions de dollars au protocole.

Les piratages majeurs de protocoles, de plateformes d'échange ou de portefeuilles font généralement la une des journaux, tandis que de nombreux vols de moindre envergure passent inaperçus. Chaque jour, des utilisateurs disposant de sommes relativement modestes – de quelques centaines à quelques dizaines de milliers de dollars – sont victimes de fraudes. Ces cas sont rarement médiatisés, mais représentent collectivement une part importante des pertes sur le marché des cryptomonnaies.

Les méthodes les plus courantes de vol de cryptomonnaies

Sites d'hameçonnage et fausses interfaces

Les sites web frauduleux et les fausses interfaces restent parmi les méthodes les plus courantes pour voler des cryptomonnaies. Les escrocs créent des copies de services populaires (plateformes d'échange, protocoles DeFi ou portefeuilles numériques) visuellement quasi indiscernables des originaux. Les utilisateurs sont redirigés vers ces sites via des publicités, des liens sur les réseaux sociaux, des résultats de recherche ou des messageries. On leur demande ensuite de connecter un portefeuille, de saisir une phrase de récupération ou de confirmer une transaction. Cela permet aux pirates d'accéder aux fonds ou de les retirer via un contrat intelligent.

Parfois, les pages frauduleuses n'imitent pas l'intégralité du service, mais seulement une fenêtre spécifique : par exemple, un formulaire de connexion, une page de distribution gratuite ou une interface de connexion à un portefeuille. L'utilisateur peut ne pas remarquer la supercherie, surtout si le site web est identique à l'original.

Pour réduire les risques, nous vous recommandons de toujours vérifier l'adresse du site web dans votre navigateur et d'utiliser uniquement vos favoris enregistrés, plutôt que de cliquer sur les liens contenus dans les messages ou les publicités. Il est également important de ne jamais saisir votre phrase de récupération sur des sites web tiers et de lire attentivement le contenu des transactions avant de les confirmer dans votre portefeuille.

Extensions et programmes malveillants

Les extensions et programmes malveillants constituent une autre méthode courante de vol de cryptomonnaies. Les criminels distribuent de fausses extensions de navigateur, de faux portefeuilles ou de faux utilitaires qui semblent légitimes. Ils se font parfois passer pour des services populaires ou des applications utiles, comme des outils de trading, de suivi des prix ou de finance décentralisée (DeFi).

Une fois installés, ces logiciels peuvent surveiller l'activité de l'utilisateur, usurper les adresses IP lors de leur copie, intercepter les données du portefeuille ou demander l'accès aux clés privées et aux phrases de récupération. Dans certains cas, le logiciel malveillant obtient un accès système et lit des informations directement dans la mémoire ou les fichiers de l'appareil.

Pour réduire les risques, nous vous recommandons d'installer les extensions et les programmes uniquement à partir de sources officielles et de vérifier l'identité du développeur avant toute installation. Évitez également les outils peu connus, mettez régulièrement votre système à jour et utilisez un navigateur ou un appareil distinct pour accéder à vos portefeuilles de cryptomonnaies.

Compromission des phrases de récupération et des clés privées

La compromission d'une phrase de récupération ou d'une clé privée est l'un des moyens les plus directs de perdre des cryptomonnaies. Ces données donnent un contrôle total sur le portefeuille ; les obtenir signifie donc, pour un pirate, perdre l'accès aux fonds. Le plus souvent, les fuites se produisent via des sites d'hameçonnage, des logiciels malveillants, le stockage des clés dans des services cloud ou leur envoi par messagerie instantanée ou e-mail.

Il arrive que les utilisateurs saisissent eux-mêmes leur phrase de récupération sur de fausses pages de « récupération de portefeuille » ou la communiquent à des escrocs se faisant passer pour des membres du service client. Dans d'autres cas, les clés peuvent être volées sur un appareil infecté par un logiciel malveillant.

Conservez votre phrase de récupération et vos clés privées uniquement hors ligne, par exemple, notez-les sur papier ou sur un périphérique matériel. Ne les saisissez pas sur des sites web tiers, ne les transmettez pas en ligne et ne les stockez pas dans des notes, des services cloud ou des captures d'écran. Pour une sécurité renforcée, nous vous recommandons d'utiliser des portefeuilles matériels et de répartir vos fonds sur plusieurs adresses.

Ingénierie sociale et fraude sur les réseaux sociaux

L'ingénierie sociale est l'une des méthodes les plus efficaces pour voler des cryptomonnaies. Dans ce type d'escroquerie, les pirates ne s'introduisent pas directement dans les systèmes, mais tentent plutôt de tromper les utilisateurs pour accéder à leurs fonds. Ils peuvent se faire passer pour des employés de plateformes d'échange, des représentants de projets, des traders réputés, voire des connaissances dont les comptes ont déjà été compromis.

Les escrocs contactent souvent leurs victimes via les réseaux sociaux, la messagerie instantanée ou les commentaires sous des publications. Ils proposent leur « aide » pour transférer des fonds, participer à un airdrop, une opportunité d'investissement ou une solution urgente à un problème de compte. Au cours de la conversation, l'utilisateur peut être invité à installer un programme, à cliquer sur un lien, à connecter un portefeuille ou à divulguer des informations confidentielles.

Il est important de rappeler que les employés des projets et plateformes d'échange de cryptomonnaies ne demandent jamais de phrase de récupération ni de clé privée. Toute offre reçue par message privé doit être vérifiée auprès des canaux officiels. Il est également recommandé d'ignorer les « offres d'investissement » provenant d'inconnus et d'éviter de cliquer sur les liens suspects, même s'ils proviennent de comptes connus.

Attaque par usurpation d'adresse

L'usurpation d'adresse est une autre technique de fraude courante dans le domaine des cryptomonnaies. Les fraudeurs créent une adresse visuellement très similaire à une adresse précédemment utilisée par l'utilisateur. Ils envoient ensuite une microtransaction d'un faible montant, parfois quelques centimes seulement, vers le portefeuille de la victime. Cette transaction est enregistrée dans l'historique des transferts de l'utilisateur.

Plus tard, l'utilisateur peut copier l'adresse dans la liste des transactions récentes, en supposant qu'il s'agit du même destinataire. S'il ne remarque pas la substitution, les fonds seront envoyés à l'adresse du fraudeur. Ces attaques sont particulièrement efficaces car les adresses de cryptomonnaies sont longues et la plupart des gens ne vérifient que les premiers et les derniers caractères.

Ne copiez pas les adresses de votre historique de transactions et vérifiez toujours l'adresse complète du destinataire. Pour les transferts fréquents, il est préférable d'enregistrer les adresses vérifiées dans le carnet d'adresses de votre portefeuille électronique ou d'utiliser les codes QR et les sources officielles.

Cryptomonnaies volées : actions possibles

Une fois les fonds retirés d'un portefeuille, il est impossible d'annuler une transaction sur la blockchain. Cependant, cela ne signifie pas qu'aucune action n'est requise. Dans certains cas, il est possible de bloquer certains actifs ou de suivre leurs mouvements ultérieurs. Une réaction rapide et un enregistrement précis de l'incident sont essentiels.

« Ces attaques ne sont pas le fruit du hasard ; elles sont planifiées. Les attaquants savent ce qu’ils vont faire ensuite avant même la première intrusion. C’est pourquoi retarder la réaction n’est pas seulement une perte de temps, mais revient à céder l’initiative à quelqu’un qui la détient déjà. » — Ais Dorzhinov, cofondateur de Match Systems.

La première étape consiste à consigner tous les détails du vol. Ces informations seront nécessaires pour analyser les mouvements de fonds, contacter le service d'assistance et, le cas échéant, lancer une enquête. S'il est probable que les fonds volés soient retirés via des plateformes d'échange centralisées, il est conseillé de contacter leur service d'assistance. Certaines plateformes peuvent bloquer temporairement les fonds reçus à des adresses connues appartenant aux attaquants et si le vol est confirmé. Vous pouvez également informer les services d'analyse de la blockchain ou les équipes de sécurité des projets qui surveillent les transactions suspectes et interagissent avec les plateformes de cryptomonnaies.

La plupart des blockchains étant publiques, les mouvements d'actifs peuvent être suivis en temps réel grâce à des explorateurs de blockchain et des outils d'analyse. Les experts analysent la chaîne de transactions, identifient les adresses associées et tentent de localiser les points de conversion ou de retrait des fonds. Dans certains cas, des connexions à des services spécifiques peuvent être établies, augmentant ainsi la probabilité de blocage des fonds.

Il n'est pas toujours possible de récupérer des cryptomonnaies volées. Cependant, les chances de succès sont plus élevées si :

- Les fonds ont été rapidement découverts et enregistrés;

- les actifs ont été transférés vers une plateforme d'échange centralisée ou réglementée;

- Les attaquants n'ont pas eu le temps de mettre en œuvre une chaîne complexe de transactions pour effacer leurs traces.

Même s'il est impossible de récupérer l'intégralité des fonds, il est parfois possible de bloquer certains actifs ou de suivre leur parcours. C'est pourquoi il est important de ne pas ignorer le problème après un incident et d'agir au plus vite.

Notre expérience : enquêtes sur les vols et récupération des fonds volés

Avec l'évolution du secteur des cryptomonnaies, les instruments financiers, mais aussi les techniques utilisées par les attaquants, se complexifient. Les fonds pouvant transiter entre des dizaines d'adresses sur différentes blockchains et plateformes en quelques minutes, les outils de surveillance traditionnels deviennent insuffisants. C'est pourquoi les entreprises spécialisées dans l'analyse de la blockchain et les enquêtes sur les incidents ont pris une importance croissante ces dernières années.

Match Systems est l'une de ces solutions. Cette équipe se concentre sur le suivi des transactions de cryptomonnaies, l'analyse des chaînes de transfert complexes et l'identification des liens entre les adresses. Son travail ne se limite pas à l'analyse technique. Une part importante de ses activités consiste à apporter un soutien concret aux enquêtes, en interagissant avec les plateformes d'échange, les services et autres acteurs du marché afin d'optimiser les chances de gel des actifs.

FixedFloat collabore avec Match Systems depuis longtemps, et cette collaboration est devenue régulière et systématique. Elle repose sur un échange constant de données sur les transactions suspectes, la synchronisation des actions menées et la coordination des interventions en cas d'urgence. Ce mode de collaboration nous permet non seulement d'enregistrer les mouvements de fonds, mais aussi d'avoir une vision globale de la situation et d'agir de manière proactive.

Dans le cadre de notre collaboration, nous avons participé à l'enquête sur de nombreux incidents liés aux cryptomonnaies. Grâce à des actions coordonnées et à l'analyse de la blockchain, nous avons pu retracer les actifs volés, bloquer les fonds et les restituer aux utilisateurs lésés. Cette approche globale, qui allie l'analyse de données à une communication efficace avec les plateformes et les partenaires, permet d'obtenir des résultats concrets.

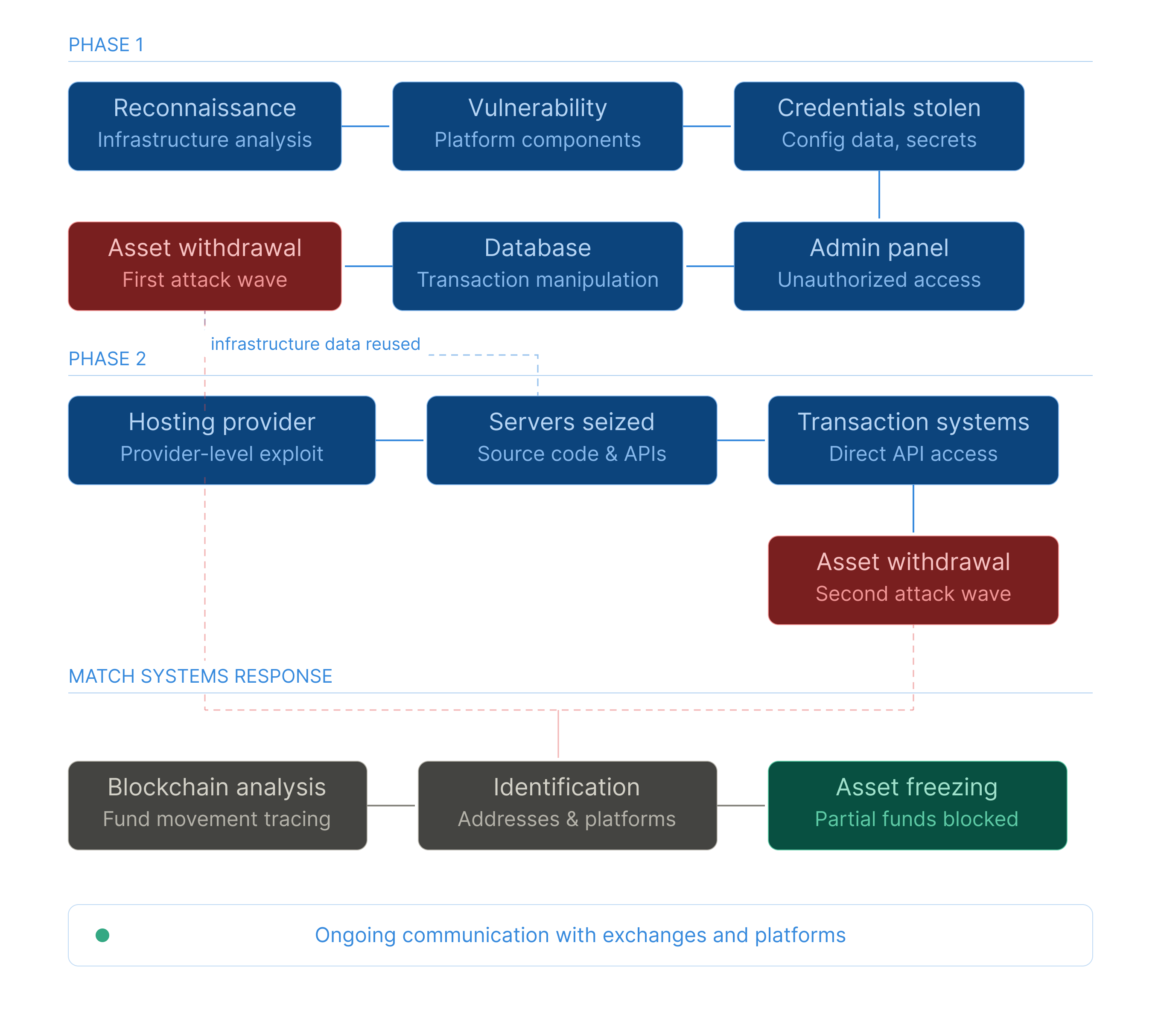

Entre février et avril 2024, notre service a été la cible de plusieurs cyberattaques ciblées ayant entraîné des pertes financières. Leur déroulement en plusieurs étapes témoigne du haut niveau de sophistication des attaquants, qui ont effectué une reconnaissance préalable de l'infrastructure de la plateforme.

Dans un premier temps, les attaquants ont exploité des vulnérabilités dans les composants de l'infrastructure, obtenant un accès non autorisé aux données de configuration et aux systèmes d'administration. Les identifiants obtenus leur ont permis de pénétrer le panneau d'administration de la plateforme. Malgré la protection des fonctions critiques, l'accès à la base de données leur a permis de manipuler les données de transaction et d'effectuer des retraits non autorisés d'actifs en cryptomonnaie.

Dans un second temps, les attaquants, déjà munis d'informations sur l'infrastructure de la plateforme obtenues lors de la première attaque, ont compromis l'environnement serveur hébergeant les services auxiliaires. Exploitant des vulnérabilités chez notre fournisseur d'hébergement, ils ont pris le contrôle total des serveurs contenant le code source et les API internes. Cela leur a permis d'interagir directement avec les systèmes de transaction de la plateforme et de commettre des vols supplémentaires.

Dans le cadre de la réponse à l'incident, une enquête technique approfondie a été menée, avec la participation directe de l'équipe Match Systems. Nos spécialistes ont reconstitué la chronologie complète de l'attaque, identifié les vecteurs de compromission et les serveurs à partir desquels l'activité malveillante a été menée. Parallèlement, une chaîne de circulation détaillée des actifs volés a été établie et étiquetée. Une analyse de la blockchain nous a permis d'identifier les adresses de retrait et d'établir leurs liens avec des services et plateformes spécifiques.

Ces mesures nous ont permis de bloquer une partie des cryptomonnaies volées sur les plateformes où elles ont été reçues. Nous poursuivons actuellement notre collaboration avec les services concernés dans le cadre de notre enquête. Ce cas a confirmé ce que nous observons dans la plupart des enquêtes complexes : ce n'est pas l'ampleur de l'attaque qui détermine l'issue, mais la rapidité avec laquelle l'analyse est lancée. Chaque heure qui suit un incident représente une opportunité de plus à saisir. L'attaquant agit selon un plan prédéterminé. Les contre-mesures ne sont efficaces que si elles anticipent ses actions futures.